一、背景分析

在数字化办公普及的当下,虚拟专用网络(VPN)已成为企业实现远程办公的重要工具。通过 VPN,员工能够在外部网络环境下安全访问企业内部应用资源,极大提升了工作灵活性与协作效率。然而,传统 VPN 普遍采用的单一静态密码登录验证机制,正逐渐成为企业信息安全的潜在威胁。

实际应用中,部分员工为图方便,长期使用初始密码或过于简单的静态密码。一旦不法分子通过网络窃听、钓鱼攻击等手段获取 VPN 账号与密码,便能伪装成合法用户,畅通无阻地访问企业内部系统。这种安全漏洞犹如一颗 “定时炸弹”,一旦某个员工的密码被破解,整个企业内部网络都将暴露在风险之中,敏感数据泄露、系统被恶意攻击等严重后果可能随之而来。因此,如何强化 VPN 安全防护体系,成为企业亟待解决的关键问题。

二、解决方案建议

针对传统 VPN 安全隐患,智安芯双因素认证方案应运而生。该方案在原有 “账户 + 静态密码” 的基础上,叠加一层动态认证机制,通过手机令牌、短信令牌、硬件令牌三种动态密码形式,构建起双因素认证体系。这不仅显著增强了用户登录审计能力,还能有效降低企业的安全管理成本,为企业网络安全增添一道坚实屏障。

三、认证步骤详解

(一)Cisco VPN 认证流程

- 用户登录:用户在 Cisco VPN 设备登录界面,输入预先设置的用户名、静态密码,同时输入动态密码,发起登录请求。

- 信息转发:VPN 设备通过 RADIUS 协议,将用户输入的域账号信息(包括用户名、密码及动态密码相关数据)转发至 CKEY 动态系统身份认证系统,进行初步验证。

- 深度核查:CKEY 动态认证系统接收到信息后,通过 RADIUS 或 LDAP 协议,将域账号信息进一步转发至企业认证服务器,查询该账号的详细信息与权限设置,核实账号真实性与合法性。

- 结果反馈:认证服务器完成账号信息核查后,将认证结果(成功或失败)返回给 CKEY 动态身份认证系统。

- 二次验证与登录:若认证成功,CKEY 动态身份认证系统向 VPN 设备发送指令,弹出二次验证输入框,提示用户输入动态密码。用户正确输入动态密码后,即可成功登录 VPN,访问企业内部资源。

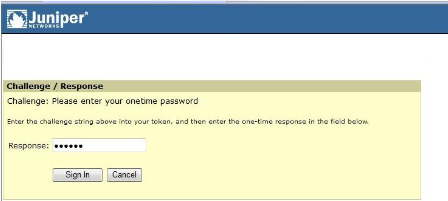

(二)Juniper VPN 认证流程

- 用户登录操作:用户在 Juniper VPN 设备界面输入用户名与静态密码,提交登录申请。

- 信息传输验证:Juniper VPN 虚拟化设备通过 RADIUS 协议,将用户域账号信息传送至智安芯动态系统身份认证系统,启动认证流程。

- 跨系统核查:智安芯动态认证系统接收信息后,利用 RADIUS 或 LDAP 协议,将域账号信息转发至企业认证服务器,全面核查账号的有效性与权限范围。

- 认证结果回传:认证服务器完成核查后,将认证结果反馈给智安芯动态身份认证系统。

- 动态密码验证与登录:若认证成功,智安芯动态身份认证系统向 VPN 设备发送指令,要求用户进行动态密码验证。用户输入正确动态密码后,即可成功登录,安全访问企业内部网络。